Vorwort

Grundvoraussetzungen für die Sicherheit im Netz

Zusätzliche Sicherheit über den Clienten

Die Schnüffelei des Internet Explorers verringern

Was man sonst noch tun kann

Sensible Dateien richtig löschen

Anonym surfen

Surfspuren des Internet Explorers beseitigen

Im Kapitel "Die Plagegeister des Internets" wurde bereits schon einiges zu den Gefahren aus dem Internet erzählt und Lösungsmöglichkeiten angesprochen. Doch wie steht es um sonstige Gefahren. Muss ich mir gefallen lassen, dass mein Provider meine Streifzüge im Internet protokolliert? Was für Informationen über meinen PC und vielleicht sogar mein Surfverhalten bin ich bereit Webseitenbetreibern frei zugänglich zu machen. Wie kann ich sicher sein, dass ein Unbefugter nicht meine Surfspuren nachverfolgt? Wie lösche ich vertrauliche Daten so, dass sie wirklich nicht mehr oder nur sehr schwer wieder herzustellen sind?

Ich werde versuchen hier einige Lösungsmöglichkeiten zu erklären. Trotzdem möchte ich nicht unerwähnt lassen, dass es eine absolute Sicherheit nicht geben kann.

Grundvoraussetzungen für die Sicherheit im Netz

Einige Programme wie Firewalls und Virenscanner sollten möglichst immer aktiviert sein, wenn man sich im Internet einwählt aufhält. Überlegungen wie, ich hole ja nur mal schnell meine Mails ab oder will nur schnell eine schreiben, kann einem später schwere Probleme bereiten. Angriffe erfolgen nämlich nicht erst dann, wenn man länger im Netz ist. Noch während sich die Startseite ihres Providers sich öffnet, können bereits üble Typen einen Angriff auf ihren Rechner starten.

Laut dem Logbuch meiner Firewall blockierte sie einmal innerhalb der ersten 15 Minuten nach der Einwahl über 40 schwere Angriffe auf meinen Rechner. Hierbei meine ich echt nur die richtig schweren Angriffe. Die kleinen habe ich gar nicht erst gezählt. Dies ist natürlich nicht immer so extrem, doch die Gefahr ist immer vorhanden. Aus diesem Grund sollten bei jeder Einwahl ins Internet folgende Programme unbedingt aktiviert sein.

Firewall

Schützt den Rechner vor Angriffen aus dem Netz und blockiert unerlaubte

Verbindungen vom Rechner ins Internet.

Virenschutz

Virenschutz-Software beseitigt Viren, die sie erkennt.

Beide Programme sollte man regelmäßig updaten (aktualisieren). Weitere wichtige Software, die je nach Bedarf eingesetzt werden sollten, sind:

Dialerschutz

Programme, die verhindern sollen, dass die DFÜ-Verbindung bei einem analogen

Modem oder ISDN-Karte auf teure Mehrwertdienstnummern umgeleitet wird oder zumindest

in so einem Fall eine entsprechende Warnmeldung signalisiert.

Antispy

Antispy-Software verhindert, dass Programme vom Rechner aus ins Internet telefonieren.

Sollte bereits vor dem Internetbesuch ausgeführt werden. Sitzt Spyware

in Programmen, die für die Internetnutzung gebraucht und so für die

Firewall freigegeben sind, blockiert diese nämlich den unerwünschten

Verkehr nicht.

Zusätzliche Sicherheit über den Clienten

Ihre Clienten (Programme, die sie für die einzelnen Dienste nutzen) sollten immer alle verfügbaren Sicherheitsupdates installiert haben. Diese Updates findet man meist auf den Herstellerseiten. Ein gelegentlicher Ausflug dorthin kann nie schaden. Ebenso sollte man sich über Sicherheitslücken des betreffenden Clienten informieren. Viele Informationen hierzu findet man in Newsgroups und Foren, die diesen Clienten als Thema haben. Ebenso kann man hier auch vielleicht alternative Vorschläge erfahren, wie man das Risiko durch dieses Sicherheitsloch möglichst gering halten kann.

Mit den möglichen Sicherheitseinstellungen des jeweiligen Clienten sollte man sich vor der Nutzung ausführlich vertraut machen. Diese Sicherheitsstufen lieber einmal zuviel als einmal zuwenig erhöhen. Die Einstellmöglichkeiten hierzu finden sie meist unter Optionen, Einstellungen oder ähnlichem. Scheuen sie auch nicht den Umstieg auf einen anderen Clienten, wenn dieser ihnen sicherer erscheint.

Beim Internet Explorer v.6 finden sie z.B. die Sicherheitseinstellungen über Extras – Internetoptionen – Sicherheit – Stufe anpassen. Für den normalen Surfalltag sollte hier zumindest die vorgegebene Stufe Mittel beibehalten werden. Beabsichtigen sie auf sowieso gefährliche Seiten vorzudringen, sollte dies nur mit Stufe Hoch in Angriff genommen werden. Ebenso sollte man zusätzlich unter Erweiterte Einstellungen dann Java deaktivieren.

Die Schnüffelei des Internet Explorers verringern

Der Internet Explorer protokolliert ihr Surfverhalten an den unterschiedlichsten Stellen. Dies sind die Autovervollständigung von Webadressen, Cookies, Temporäre Internetdateien. In den Dateien INDEX.DAT oder mit MM beginnende DAT werden Formulardaten, Kennwörter und Webadressen gespeichert. Programme wie der Mediaplayer oder sonstige Software mit der sie Dateien aus dem Internet betrachten tun ebenfalls ihr bestes um alle ihre „Taten“ zu protokollieren. Reicht der Arbeitsspeicher mal nicht mehr aus, dient auch die Auslagerungsdatei als Datensammelstelle. Erst seit Win XP wird diese beim herunterfahren des Rechners automatisch gelöscht.

Man kann aber einiges tun um die Menge der Daten von vorneherein ziemlich zu verringern. Öffnen sie hierzu die Internetoptionen (Extras – Internetoptionen) oder mit rechter Maustaste auf das Symbol des IE und aus dem Kontextmenü Eigenschaften wählen.

Registerkarte Erweitert

Aktivieren sie hier Leeren des Ordners Temporary Internet Files beim Schließen

des Browsers und deaktivieren sie Java.

Registerkarte Inhalte

Klicken sie auf AutoVervollständigung.

Deaktivieren sie im anschließenden Fenster die Punkte AutoVervollständigung

benutzen für Webadressen, Formulare, Benutzernamen und

Kennwörter für Formulare.

Registerkarte Allgemein

Unter Tage, die die Seiten im Verlauf aufbewahrt werden sollen stellen sie die

Einstellung auf 0 Tage.

Registerkarte Datenschutz

Über den Schieberegler können

sie auswählen, wie leicht oder schwer Cookies auf ihrem Rechner abgelegt

werden können oder sie verfahren folgendermaßen. Wählen

sie Erweitert. Im neuen Fenster aktivieren sie das Kästchen vor

Automatische Cookiebehandlung aufheben und aktivieren sie bei Cookies

von Erstanbietern und Cookies von Drittanbietern jeweils die Option Eingabeaufforderung.

Hierdurch können dann keine Cookies mehr unbemerkt bei ihnen gesetzt werden.

Wenn ihnen die ständigen Bestätigungen zuviel sind können sie auch alternativ nach Abschluß ihrer Surftour einfach auf den Button Cookies löschen auf der Registerkarte Allgemein klicken.

Email

Niemals Emails mit unbekanntem Absender öffnen. Mehrere Email-Accounts

besorgen. Eine Adresse ausschließlich für die Mails an gute Bekannte,

Firmenangehörige usw. benutzen. Für Registrierungen im Internet benutzet

man Adressen, die man notfalls wieder wegwerfen kann. Nicht das Adressbuch von

Outlook und Outlook Express verwenden. Niemals auf Reklamepost antworten. Sogenannte

Abmeldformulare (z.B. für Newsletter) nur bei Seiten verwenden, welche

man kennt und auf denen man den Newsletter selbst abonniert hat.

Download

Nie Dateien direkt auf ihrem PC installieren. Alle Dateien vor dem entpacken

und auch danach mit einem Virenscanner überprüfen.

Dialer

Niemals Software herunterladen oder installieren, die einem den Zugang (angeblich

meist kostenlos) zu Seiten oder Programmen verspricht. Dahinter verstecken sich

Dialer, die den Geldbeutel gewaltig schröpfen. Außerdem gibt es die

Sachen, die solche Seiten anbieten meist auch kostenlos im Internet.

Mehrwertnummer

Besonders wenn man noch über analoges Modem oder ISDN-Karte surft, sollte

man die Mehrwertnummern bei dem Telefonanbieter sperren lassen.

Clienten

Clienten (eMule, mIRC usw.) immer nur auf den offiziellen Seiten besorgen. Zwar

nicht alles, doch leider immer mehr, was man außerhalb angeboten bekommt

hat Dialer oder sonstige Plagegeister integriert.

Private Daten

Man sollte sich immer sehr gut überlegen, wo und in welchem Umfang man

bereit ist im Internet private Daten Preis zu geben. Bei einer Registrierung

wird man zwar auch nach Name, Anschrift usw. gefragt. Sollte hier aber als Alterskontrolle

die Kreditkartennummer angefragt werden, dann sollte man sich schnellstens aus

dem Staub machen. Auch in einem Chat sollte man nicht zu freizügig mit

seinen privaten Daten gegenüber anderen Nutzer sein. Zugangskennwörter,

Bankverbindungen usw. niemals auf demPC speichern. Vertrauliche Daten kann man

übrigens auch verschlüsselt auf dem PC ablegen oder versenden. (z.B.

mit PGP oder GnuPP).

System

D ie Zeit für eine regelmäßige Überprüfungen der Festplatte

mit dem Virenscanner sollte man sich so in regelmäßigen Abständen

nehmen. Nach der Neuinstallationen von Programmen sollte man unbedingt nach

Spyware scannen.

Homebanking

Wenn möglich führt man Homebanking auf einer separaten Festplatte

aus, die man nach Beendigung der Transaktion auch wieder aus dem PC entfernt.

Über die angebotenen Verschlüsselungsoptionen der jeweiligen Banken

bereits im Vorfeld informieren. Wenn möglich auch noch eigene Verschlüsselungsprogramme

verwenden. Immer daruf achten sich korrekt nach Abschluß der Transaktion

auszuloggen.

Sensible Dateien richtig löschen

Wenn man Dateien über den Papierkorb von Windows löscht (inkl. Leerung), sind diese nach wie vor auf ihrer Festplatte präsent. Es wird eigentlich bei diesem Löschvorgang nur der direkte Pfad zur betreffenden Datei gelöscht und dass System erhält den Hinweis, dass der Bereich der Festplatte, wo sich betreffende Datei befindet, bei Bedarf überschrieben werden kann.

Mit den richtigen Programmen kann man so gelöschte Dateien schnell wieder ans Tageslicht befördern. Dies gelingt selbst dann, wenn der ursprüngliche Speicherplatz auf dem sie sich befanden inzwischen vier oder fünf mal überschrieben wurde. Besonders für Firmen kann sich dies verheerend auswirken, wenn vertrauliche Daten Unbefugten plötzlich zur Verfügung stehen.

Hier empfehlen sich sogenannte Shredder. Diese überschreiben die zu löschende Datei während des Löschvorganges unzählige Male (je nach Einstellung und Leistung des Programms) und erschweren so die Wiederherstellung enorm oder machen sie sogar gänzlich unmöglich. Hier mal eine kleine Auswahl (natürlich ohne Gewähr):

Steganos

Security Suite

(Shareware, ca. 45 Euro)

Vernichtet Daten nach dem Standard des

US-Militärs. Zusätzlich hat sie noch ein Tool zum verschlüsseln

und eins um Internetspuren zu verwischen.

O&O

SafeErase

(Demo, ansonsten ca. 50 Euro)

CD-ROM

Daten-Safe

(ca. 16 Euro)

Zusätzlich noch ein Verschlüsselungsprogramm

G

Data Top Secret

(ca. 30 Euro)

ShredExplore

(Freeware)

Kremlin

(Testversion, ansonsten 35$)

Sehr guter Shredder zusammen mit einem ebenso guten Verschlüsselungsprogramm.

Anmerkung:

Bei der Suche nach einem Daten-Shredder sollte man vor allem darauf achten,

wie häufig dieses Programm vorhandene Daten überschreiben kann. Optimal

sind diejenigen, die wenigstens den Peter-Guttman-Standard (27mal überschreiben)

erfüllen oder noch bessere Leistung bringen.

Übrigens erschwert eine Defragmentierung der Festplatte nach einem Löschvorgang zusätzlich den Schwierigkeitsgrad Dateien wieder herzustellen.

Doch was tun, wenn die heimische oder Firmenfestplatte ihren Geist aufgibt. Kann man sich sicher sein, dass alle Daten unweigerlich verloren sind oder kann ein findiger Bastler sensible Daten wieder zum Leben erwecken. Man kann auch hier auf Nummer sicher gehen. Entweder setze ich die Festplatte sehr stark magnetischer Strahlung aus oder ich greife viel einfacher zu einem schweren Hammer und haue ein paar Mal kräftig auf sie drauf.

Wenn man nicht unbedingt möchte, dass der Provider mitbekommt, wo man sich im Internet rumtreibt und dieses auch noch alles über Wochen speichert, dann sollte man über die Verwendung eines anonymen Proxy-Servers nachdenken. Man muss hier zwei Arten unterscheiden.

Anonymous

Verschleiert ihre Surftour vor ihrem Provider. Im Log ihres Providers wird für

die ganze Zeit ihrer Surftour nur die IP des Proxys-Servers angezeigt.

High Anonymous

Diese Proxys verschleiern zusätzlich auch noch die Proxyidentität

vor den Seiten, die man besucht.

Es gibt natürlich auch noch Proxys die Transparent sind. Diese dienen aber eher einem schnelleren Seitenaufbau und sind für anonymes surfen absolut nicht geeignet, da sie die IP nicht verschleiern.

Um anonyme Proxys zu nutzen kann man einerseits Programme und Webdienste (Third Party Computer) wie JAP, A4Proxy (Shareware), Anonymizer, @nonymouse, Ultimate Anonymity (kostenpflichtig), Rewebber (kostenpflichtig), Proxomitron, Proxy Stopper, Anonymize, SafeProxy (teilweise kostenpflichtig), Iprive (kostenpflichtig), SURFOLA (teilweise kostenpflichtig) usw. nutzen.

Was diese jetzt im einzelnen taugen, kann ich hier nicht beantworten. Ich selbst bevorzuge lieber die andere Methode, bei der man seine Sicherheit selbst in die Hand nimmt. Dies ist gar nicht mal so schwer, wie man gleich sehen wird.

Zuerst benötigen wir mal einige IPs von Anonymen Proxy Servern die auf Port 80 oder Port 8080 agieren. Diese gibt es einzeln oder auch in Listen. Diese Listen sind meist in Textformat und werden auch für einige Proxyprogramme benötigt, die man auf dem PC startet. Diese IP-Listen finden man z.B. bei

AtomIntersoft

Eine sehr gute Seite, da sie Listen für

nahezu jede Art von Proxy bereit hält. Leider bekommt man im kostenlosen

Bereich nur eine kleine Auswahl der dort zur Verfügung stehenden Proxys

angezeigt, doch mir hat dies bisher immer gereicht. Zusätzlich finden sie

hier auch noch einen online

proxy checker mit dem sie die Angaben aus der Liste gleich überprüfen

können. Ebenso hier vorhanden ein Check für die Herkunft des Proxys

(Smart Whois). So haben sie die Möglichkeit sofort einige Eigenschaften

des Proxy Servers zu erfahren.

Multiproxy

Große Liste. Die Ausbeute an funktionstüchtigen

variiert jedoch oft gewaltig.

Weiter Adressen gibt es auf der Linkseite.

Da die Verfügbarkeit von anonymen Proxyservern nicht immer gegeben ist, sollte man sich diese Listen ausdrucken. Jetzt einen Proxy für Port 80 oder 8080 aussuchen. Diese Ports, werden beim surfen mit dem IE benötigen.

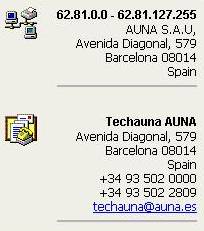

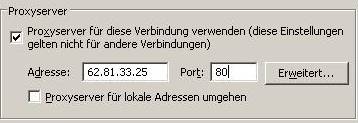

Die Adressen werden meist so 62.81.33.25:80 dagestellt. 62.81.33.25 ist die IP des Proxyservers. 80 der Port.

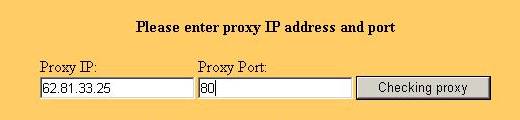

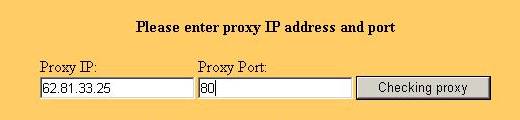

Bevor wir ihn jetzt „einbauen“ checken wir ihn zuerst noch mal ob er echt noch anonym ist. Dies geschieht am besten mit dem Online Proxy Checker von Atom InterSoft. Zum Check tragen wir die Proxy IP und den Proxy Port in das jeweilige Feld ein.

Mit Checking proxy starten wir die Überprüfung und bekommen kurz danach angezeigt, ob der Proxy Anonymous, High Anonymous oder Transparent ist. Am besten man überprüft auf diese Art und Weise gleich mehrere IPs.

Jetzt begeben wir uns auf die Seite All Nettools: Network Tools wo wir die auf Anonymität getesten Proxys noch etwas genauer unter die Lupe nehmen können. Sollten sie ihre momentane IP nicht wissen, dann klicken sie hier doch mal im Feld Proxy Test auf Check. Es öffnet sich eine neue Seite, wo ihnen ihre aktuelle IP, welche sie für diese Surftour von ihrem Provider erhalten haben, angezeigt wird. Dahinter steht der Host-Name ihres Providers. Merken sie sich die Angaben um nachher die Veränderung erkennen zu können. Beispiel:

![]()

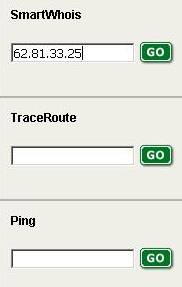

Gehen sie mit dem Zurück-Button ihres Browsers wieder zurück auf die Startseite. Zuerst wollen wir mal testen, wo der Proxy stationiert ist. Hierzu geben wir die Proxy-IP in das Eingabefeld unter oder neben SmartWhois ein und bestätigen mit GO.

Im Ergebnisfenster erfahren wir nun genaueres zum Standort des Proxyservers.

Wichtig ist hier das Land (Spain = Spanien), wo der Proxy steht. Leute, die aus welchen Gründen auch immer übervorsichtig sein wollen / müssen sollten hier dann schon eher einen anderen weiter entfernteren Proxy nutzen. Diejenigen auf die dies nicht zutrifft können sich diesen Check auch sparen.

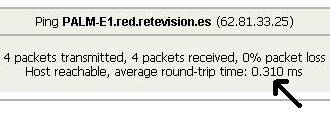

Viel wichtiger ist dann der Check zur Verbindungsgeschwindigkeit. Wir geben, nachdem wir wieder zum ursprünglichen Fenster zurück gekehrt sind, geben wir die Proxy-IP in das Eingabefeld bei Ping ein und bestätigen wieder mit GO.

Je niedriger der Wert (siehe Pfeil), desto empfehlenswerter ist der Proxy was die Geschwindigkeit beim anschließenden surfen angeht. Hat man bereits das Glück einen Proxy zu finden, der wie in diesem Falle unter einer Millisekunde diesen Test absolviert hat, dann braucht man eigentlich schon mal die anderen nicht mehr zu testen, den dieser Wert ist absolute spitze. Meistens bewegen sich die angezeigten Werte jedoch zwischen 80 und 300 ms oder noch wesentlich höher. Die Geschwindigkeit ist wichtig, da sie einem einen ersten Eindruck davon vermittelt, wie schnell oder langsam anschließend die Seiten aufgebaut werden.

Ebenso wichtig ist der Rest der Mitteilung. Hier wird angegeben, dass 4 Pakete verschickt und wieviel davon korrekt wieder empfangen wurden. Werden hier Fehler angezeigt, dann sollte man den Pingtest nochmals wiederholen. Bleiben die Fehler bestehen, taugt der betreffende Proxyserver nur bedingt, wenn nicht sogar überhaupt nicht für die Nutzung.

Man kann jetzt die ausgewählten Proxys nacheinander ebenso testen und sich für den schnellsten entscheiden.

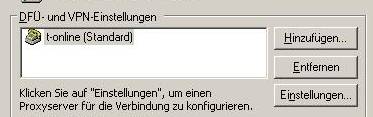

Nun muss man den Proxy nur noch eintragen. Hierzu öffnen man im IE Extras – Internetoptionen – Verbindungen oder alternativ mit der rechten Maustaste auf das Symbol des Browsers auf dem Desktop gehen und aus dem Kontextmenü Eigenschaften und dann ebenfalls die Karteikarte Verbindungen wählen.

Hier klicke ich einmal meine aktuelle Internetverbindung an (falls sie nicht sowieso bereits farblich unterlegt ist) und betätige den Button Einstellungen.

Hier aktiviere ich zuerst Proxyserver für diese Verbindung verwenden. Anschließend gebe ich die Proxy Adresse und die Port-Nummer ein. Schließe die Registerkarte mit OK und beende auch die Internetoptionen mit OK. Nun surfe ich über den eingegeben Proxy. Halt noch nicht gleich losrennen. Erst sollte man testen, ob man jetzt wirklich anonym daher kommt. Daher gehen wir noch mal zum Feld Proxy Test und klicken auf Check.

![]()

Wenn jetzt wie hier etwas anderes angezeigt wird, als meine eigene IP und auch der Zugangsprovider wird nicht erkannt, ist die Sache schon halb gewonnen. Halb nur deshalb weil es bestimmte Scripte gibt, welche in Webseiten eingebaut sein können und die trotzdem selbst bei aktivierten anonymen Proxy dann doch die wahre Identität erkennen. Deswegen muss unbedingt die Sicherheitsstufe des Internetexplorers auf "Hoch" gesetzt werden und Java deaktiviert werden (siehe oben).

Eine gute Seite, wo man dies mal mit und ohne aktiviertem Java und Sicherheitseinstellungen testen kann ist Stay invisible. (Dort auf IP-Testen klicken und selbst bei Meldung OK mal den weiteren Test machen.).

Man sieht an diesem Beispiel auch ganz deutlich, wie wichtig es ist, die Anonymität auf verschiedenen Seiten testen zu lassen. (Weitere Testseiten auf der Linkseite.)

Wenn man nun bei mehreren Tests auf verschiedenen Seiten die ursprüngliche IP nicht mehr vorfindet, dann kann man ziemlich (wie gesagt eine Garantie für 100%ige Sicherheit gibt es nicht) sicher sein, auch wirklich anonym unterwegs zu sein.

Nach Beendigung der Surftour sollte man den Proxy wieder deaktivieren. Bei erneuter Nutzung des Proxys muss dieser erneut auf seine Sicherheit getestet werden. Was heute anonym ist, kann morgen bereits transparent sein. Bei längeren Surftouren kann auch ein Zwischenstop auf einer der Proxy-Check-Seiten angeraten sein.

Sollte einem diese Vorgehensweise zu umständlich sein und man installiert sich lieber eins der Proxyprogramme dann sollte man aber immer daran denken sie sich mit aktuellen Proxylisten einzudecken und diese auch vorher von dem Programm checken zu lassen. Auch hier ist ein Besuch von zwei bis drei Proxy-Check-Seiten vor Beginn des eigentlichen Surfspaßes unerlässlich.

Man kann natürliuch die Sicherheit auch erhöhen, indem man zum einen ein Proxyprogramm, zusätzlich noch manuell einen Proxy eingibt und vielleicht sogar noch einen webbasierten Proxyserver zusätzlich nutzt. Nur ob man dann überhaupt noch surfen kann (von wegen Geschwindigkeit) bleibt fraglich.

Anmerkung:

Sollten sie während des Surfens feststellen, dass viele Seiten nicht angezeigt

werden oder sie immer wieder auf der selben Seite landen, egal welche sie angewählt

haben, dann sollten sie den Proxy wechseln.

Surfspuren des Internet Explorers beseitigen

Auch wenn man anonym surft, Windows protokolliert trotzdem weiter. Aber nicht nur wegen der Sicherheit sollte man ab und zu die angesammelten Dateien seines Surfvergnügens löschen, sondern auch um wertvollen Festplattenspeicherplatz freizumachen. Wenn man den IE im Urzustand benutzt, also nicht die Einstellungen verändert hat, wie bei "Die Schnüffelei des Internet Explorers verringern" bereits erklärt, dann werden sie sich nach Reinigungsprozedur wundern, wieviel Platz dieser „Internetmüll“ belegen kann.

Da man während der Reinigung sowieso offline sein sollte, kann man die Internetoptionen auch direkt ansteuern. Mit der rechten Maustaste auf das Symbol des IE auf dem Desktop klicken und aus dem Kontextmenü Eigenschaften wählen. Führen sie folgende Reinigungsarbeiten aus.

Verlauf leeren

Registerkarte Allgemein – Verlauf leeren

Entfernt die im Verlauf gespeicherten

Webseiten. Ebenso die Dokumente die man am PC geöffnet hatte.

Cookies löschen

Registerkarte Allgemein – Cookies löschen

Löscht die Cookies, die sie während

des Surfens eingefangen haben.

Temp. Internet Files

Registerkarte Allgemein – Dateien löschen.

Im neuen Fenster kann man auch wählen, ob man die Funktion Alle Offlineinhalte

löschen aktivieren und damit auch Seiten, die man zum Offlinebrowsen

komplett runtergeladen hat, von der Festplatte entfernt werden.

AutoVervollständigung

Registerkarte Inhalte – AutoVervollständigung - Formulare (und

/ oder Kennwörter) löschen.

Wenn man eine URL per Hand eingibt, öffnen sich meistens unterhalb des

Adressfensters ähnliche Adressen. Dieser Service belegt sogar ziemlich

Speicherplatz und jeder kann nachvollziehen, wo man sich so im Internet herumgetreiben

hat.

Es empfiehlt sich trotz dieser Reinigungsaktion noch mal ein Blick auf die Ordner Temporäry Internet Files, Cookies und Verlauf zu werfen, ob wirklich alles gelöscht wurde. Besonders bei ersterem ist dies manchmal nicht der Fall. Die Ordner finden man bei Win9x, WinME, Win2k im Windowsordner. Bei WinXP befinden sie sich unter Dokumente und Einstellungen – ihr Username. Sie sollten vorher bei WinXP unter Extras – Ordneroptionen – Ansicht - Alle Dateien und Ordner anzeigen aktivieren.

Man sollte aber immer daran denken, dass diese Art des Löschens dem Papierkorb von Windows entspricht. Wer auf Nummer sicher gehen will, sollte betreffende Daten über manuell über einen Shredder (siehe "Sensible Dateien richtig löschen") löschen.

Es gibt auch einige Programme, welche die Surfspuren vernichten und diese dabei sogar mehrfach überschreiben. Mein Favorit hierbei ist der Windows Washer von Webroot (Shareware, ca. 50$). Aber auch, wenn man dieses Programm oder andere einsetzt, so kann man nichts falsch machen zusätzlich noch die paar Knöpfchen in den Einstellungen des Internet Explorers zu drücken bzw. vorher noch manuell die betreffenden Ordner zu durchsuchen.

Noch Fragen zu diesem oder anderen Themen rund um PC und Internet?

Dann kommt doch einfach mal bei uns vorbei.

Das Team der PC-Hilfe

Community hilft euch gerne weiter.